编辑:quers

2016-07-05 09:50:13

来源于:系统城

1. 扫描二维码随时看资讯

2. 请使用手机浏览器访问:

http://wap.xtcheng.cc/xtjc/12186.html

手机查看

一些网友可能遇到过这样的情况,正常的程序不管放在什么位置,即便是重新使用修复过系统,都会出现改程序无法运行或运行次程序却指向另一个程序的情况,然而为该程序改名之后是可以正常运行的。这是因为该系统遭遇映像劫持,关联程序运行路径会启动恶意程序,映像劫持会导致注册表冗余文件过多而造成系统卡顿,运行缓慢。阅读下文了解映像劫持和IFEO预防方法。

一、什么是映像胁持(IFEO)?

“映像劫持”,也被称为“IFEO”(Image File Execution Options),在WindowsNT架构的系统里,IFEO的本意是为一些在默认系统环境中运行时可能引发错误的程序执行体提供特殊的环境设定。当一个可执行程序位于IFEO的控制中时,它的内存分配则根据该程序的参数来设定,而WindowsN T架构的系统能通过这个注册表项使用与可执行程序文件名匹配的项目作为程序载入时的控制依据,最终得以设定一个程序的堆管理机制和一些辅助机制等。出于简化原因,IFEO使用忽略路径的方式来匹配它所要控制的程序文件名,所以程序无论放在哪个路径,只要名字没有变化,它就运行出问题。

“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File ExecutionOptions”内,使用与可执行程序文件名匹配的项目作为程序载入时的控制依据,最终得以设定一个程序的堆管理机制和一些辅助机制等,大概微软考虑到加入路径控制会造成判断麻烦与操作不灵活的后果,也容易导致注册表冗余,于是IFEO使用忽略路径的方式来匹配它所要控制的程序文件名。

2、然后选上Image File Execution Options,新建个项,然后,把这个项(默认在最后面)然后改成123.exe

3、选上123.exe这个项,然后默认右边是空白的,我们点右键,新建个“字串符”,然后改名为“Debugger“

4、这一步要做好,然后回车,就可以。。。再双击该键,修改数据数值(其实就是路径)。。

5、把它改为 C:\windows\system32\CMD.exe

注:C:是系统盘,如果你系统安装在D则改为D:如果是NT或2K的系统的话,把Windows改成Winnt,下面如有再提起,类推。

好了,实验下。

6、然后找个扩展名为EXE的,(我这里拿IcesWord.exe做实验),改名为123.exe。

7、然后运行。出现了DOS操作框,不知情的看着一闪闪的光标,肯定觉得特诡异。

8、一次简单的恶作剧就成咧。

同理,病毒等也可以利用这样的方法,把杀软、安全工具等名字再进行重定向,指向病毒路径。所以,如果你把病毒清理掉后,重定向项没有清理的话,由于IFEO的作用,没被损坏的程序一样运行不了!

微软推出的Windows系统基本是要收费的,用户需要通过激活才能正常使用。Win8系统下,有用户查看了计算机属性,提示你的windows许可证即将过期,你需要从电脑设置中激活windows。

我们可以手动操作让软件可以开机自启动,只要找到启动项文件夹将快捷方式复制进去便可以了。阅读下文了解Win10系统设置某软件为开机启动的方法。

酷狗音乐音乐拥有海量的音乐资源,受到了很多网友的喜欢。当然,一些朋友在使用酷狗音乐的时候,也是会碰到各种各样的问题。当碰到解决不了问题的时候,我们可以联系酷狗音乐

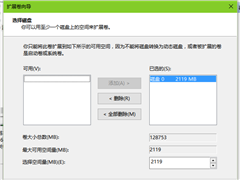

Win10怎么合并磁盘分区?在首次安装系统时我们需要对硬盘进行分区,但是在系统正常使用时也是可以对硬盘进行合并等操作的,下面就教大家Win10怎么合并磁盘分区。